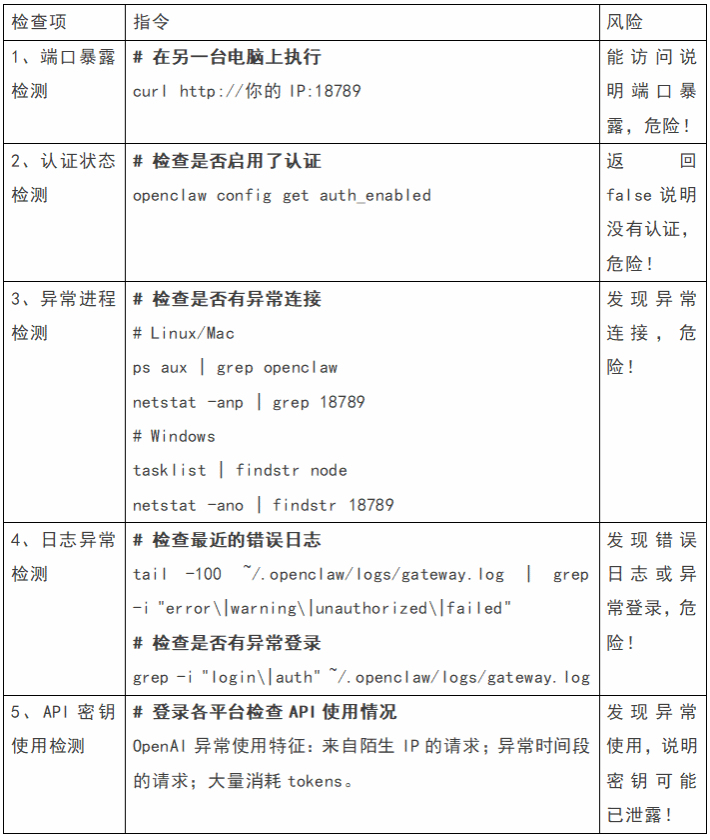

接上篇,根据OpenClaw暴露监控看板的数据,公网暴露实例超33万,存在数据泄露风险15.6万。一旦你的OpenClaw实例受到控制,攻击者可以窃取API密钥、获取隐私信息、读取本地文件、执行恶意代码等等。奉上下面这份快速自查清单,用户可以快速自查是否已受到攻击。

一 快速自查清单

安全意识,比工具本身更重要。个人用户可对安全加固清单中的基础项与进阶项进行逐项核查,这不仅能够有效提升设备及账户的整体安全防护水平,更是保障个人敏感信息与财产安全的必要环节。

二 基础项(5分钟完成)

1. 检查是否公网暴露

#检查OpenClaw监听地址

openclaw config get listen_host

#如果是 0.0.0.0,说明暴露到公网,危险!

#应该改为

127.0.0.1(仅本地访问)

openclaw config set listen_host 127.0.0.1

2. 启用认证

#设置强密码

openclaw config set auth_enabled true

openclaw config set auth_password "你的强密码(至少16位,包含大小写字母、数字、符号)"

#重启Gateway生效

openclaw gateway restart

3. 更新到最新版本

#检查当前版本

openclaw --version

#更新到最新版本

npm update -g openclaw

#或使用官方更新命令

openclaw update

4. 检查API密钥是否泄露

#登录各平台检查API使用记录

#OpenAI

:https://platform.openai.com/usage

#Claude

:https://console.anthropic.com/

#阿里云:

https://dashscope.console.aliyun.com/

如果发现异常使用,立即重新生成密钥

三 进阶项(30分钟完成)

5. 使用虚拟机隔离

# 推荐方案:

#-VMware Workstation / VMware Fusion

#- Parallels Desktop (Mac)

#- VirtualBox (免费)

# 虚拟机配置建议:

# - 内存:4GB+

# - 硬盘:40GB+

# - 网络:NAT模式(不要桥接)

# - 快照:安装完成后立即创建快照

6. 配置防火墙规则

# Windows防火墙

# 1. 控制面板 → Windows Defender 防火墙

# 2. 高级设置 → 入站规则

# 3. 新建规则 → 端口 → TCP → 18789

# 4. 阻止连接 → 仅限本地

# Linux iptablessudo iptables -A INPUT -p tcp --dport 18789 ! -s 127.0.0.1 -j DROP

# Mac pf

echo "block in proto tcp from any to any port 18789" | sudo pfctl -f -

7. 配置安全config.yaml

# ~/.openclaw/config.yaml

# 最高安全配置模板

# 仅本地访问

listen_host:127.0.0.1

listen_port:18789

# 启用认证

auth_enabled:true

auth_password:"你的强密码"

# 禁用远程访问

remote_access_enabled:false

# 限制文件访问路径

allowed_paths:

-/home/user/openclaw_workspace

# 禁止执行危险命令

blocked_commands:

-rm

-sudo

-chmod

-chown

# 启用审计日志

audit_log_enabled:true

audit_log_path:/var/log/openclaw/audit.log

8. 定期备份和监控

# 备份配置

cp-r~/.openclaw ~/.openclaw_backup_$(date +%Y%m%d)

# 监控异常活动tail -f ~/.openclaw/logs/gateway.log | grep -i "error\|warning\|unauthorized"

9. 使用内置诊断工具

# 定期运行安全诊断

openclaw doctor --security

# 设置定时任务(如每天凌晨3点)

Linux/Mac crontab

0 3 * * * openclaw doctor --security >> /var/log/openclaw/security_check.log